Anleitung: So befreit ihr Windows von Schadsoftware

Microsoft  Windows ist nachwievor das beliebteste Angriffsziel für Schadsoftware. Immer wieder werde ich von Freunden, Familienmitgliedern oder Kollegen angesprochen, deren Windows-PC sich mit Malware infiziert hat. Daher entschloss ich mich 2014 dazu, eine entsprechende Anleitung zur Malware-Beseitigung zu schreiben, die ich seither auch immer weiter ausbaue und aktualisiere. Dieses Tutorial ist nun etwas ausführlicher und hoffentlich umfassend und gut verständlich geschrieben. PC-Grundkenntnisse werden trotzdem vorausgesetzt, um den Rahmen des Tutorials nicht zu sprengen.

Windows ist nachwievor das beliebteste Angriffsziel für Schadsoftware. Immer wieder werde ich von Freunden, Familienmitgliedern oder Kollegen angesprochen, deren Windows-PC sich mit Malware infiziert hat. Daher entschloss ich mich 2014 dazu, eine entsprechende Anleitung zur Malware-Beseitigung zu schreiben, die ich seither auch immer weiter ausbaue und aktualisiere. Dieses Tutorial ist nun etwas ausführlicher und hoffentlich umfassend und gut verständlich geschrieben. PC-Grundkenntnisse werden trotzdem vorausgesetzt, um den Rahmen des Tutorials nicht zu sprengen.

Diese Anleitung ist für Windows 7 und 10 geschrieben, die meisten Schritte funktionieren aber wie gezeigt auch unter Windows 8.1. Bevor es los gehen kann, noch ein obligatorischer Hinweis:

Diese Anleitung wurde nach bestem Wissen und Gewissen aufgrund langjähriger Erfahrung im IT-Bereich erstellt. Der Autor übernimmt trotzdem keinerlei Haftung für Schäden, die durch die Ausführung der hier beschriebenen Schritte eventuell entstehen könnten. Die Anwendung erfolgt auf eigene Gefahr!

Inhaltsübersicht

Kapitel 1: Ist der PC wirklich mit Schadsoftware befallen?

So findet ihr heraus, ob das merkwürdige Verhalten eures PC tatsächlich auf Malware zurück zu führen ist. Der zweite Abschnitt ist für etwas erfahrenere Anwender gedacht, die gerne etwas tiefer einblicken möchten. Ihr könnt Kapitel 1 überspringen, falls ihr schon zweifelsfrei wisst, dass das System infiziert ist.

Kapitel 2: Kampf der Malware! – im abgesicherten Modus

Hier erfahrt ihr, wie ihr ganz einfach über den abgesicherten Modus von Windows und mit Hilfe kostenloser Tools euer System von Schadsoftware befreien könnt.

Kapitel 3: Notfall-Boot-CD – Das Spezialkommando

Wollt ihr auf Nummer sicher gehen oder sollten die Schritte aus Kapitel 2 nicht zum Erfolg geführt haben, erklärt euch dieses Kapitel wie ihr eine bootfähige Notfall-CD erstellt und einsetzt.

Kapitel 4: Systemdateien reparieren

Die Malware ist beseitigt, doch trotzdem können manche Funktionen in Windows dauerhaft beschädigt sein. Nicht selten manipulieren Schädlinge bestimmte Systemdateien und -einstellungen. In diesem Kapitel zeige ich euch mehrere Schritte, um die Windows-Systemdateien wieder auf Vordermann zu bringen.

Kapitel 5: Abschließende Arbeiten und präventive Maßnahmen

Dieses Kapitel solltet ihr ebenfalls nicht überspringen und nach der erfolgreichen Bereinigung des Systems die aufgezeigten Schritte durchführen um euer System abzuhärten und einer erneuten Infektion vorzubeugen.

1. Ist der PC wirklich mit Schadsoftware befallen?

Windows verhält sich plötzlich merkwürdig, zeigt komische Meldungen, läuft sehr langsam oder stürzt häufig ohne erkennbaren Grund ab. Die Alarmglocken läuten. Nicht jeder Schädling gibt sich gleich als solcher zu erkennen. Und viele Windows-Zicken können auch allerelei andere Ursachen haben. Daher kann es sinnvoll sein, erst einmal die Windows-Installation auf verdächtige Verhaltensweisen zu prüfen.

1.1 Eindeutige Symptome

Es gibt untrügliche Anzeichen für eine Malware-Infektion. Falls ihr eines oder gleich mehrere der folgenden Symptome am betreffenden PC beobachten könnt, solltet ihr direkt mit der Bereinigung in Kapitel 2 fortfahren. Die folgenden Verhaltensweisen sind i.d.R. eindeutig auf einen Schädlingsbefall zurück zu führen:

- Die Antiviren-Software funktioniert nicht mehr und lässt sich nicht wiederbeleben

Das Antiviren-Programm ist plötzlich nicht mehr aktiv oder dessen Wächter-Prozess läuft nicht mehr. Meistens wird dies schon durch ein Warnsymbol im Trayicon der Antiviren-Software angezeigt. Die Antiviren-Software lässt sich auch nicht mehr neu installieren bzw. das Problem wird auch durch eine Neuinstallation nicht behoben. - Die Antiviren-Software hat einen Schädling gefunden, kann ihn aber nicht entfernen

Bei einem manuellen Virenscan oder durch den Wächter-Prozess wird ein Schädling gefunden. Obwohl die Antiviren-Software immer wieder versucht, die Malware zu entfernen, scheint der Schädling ständig zurück zu kehren.

Hinweis: Standardmäßig werden infizierte Archive nicht gelöscht. Die lokalen Datendateien von E-Mail-Programmen (z.B. Outlooks PST-/OST-Datei) sind auch eine Archivdatei. Es kann durchaus vorkommen, dass das Antivirenprogramm einen verseuchten E-Mail-Anhang in einer solchen Datendatei findet, ihn aber nicht entfernen kann, weshalb die Meldung immer wieder erscheint. - Bestimmte Systemprogramme lassen sich nicht mehr starten

Um das zu prüfen, öffnet das Startmenü und gebt in die Befehls-/Suchleiste „regedit“ ein und bestätigt mit der Eingabetaste (Enter). Versucht es danach auch noch mit „msconfig„. Sollten statt der entsprechenden Programmfenster irgendwelche Fehlermeldungen erscheinen, ist das ein Gruß von der Malware. - Besorgniserregende Meldungen eines euch fremden Programms

Ein euch unbekanntes („Antivirus“-)Programm poppt plötzlich mit irgendwelchen Meldungen auf, euer PC sei infiziert und ihr mögt doch bitte hier mal klicken und jenes installieren.

Es genügt schon eines der obigen Symptome um von einer Systeminfektion durch Malware ausgehen zu müssen. Fahrt in diesem Fall sofort mit Kapitel 2 und der Bereinigung fort!

1.2 Spurensuche nach verdächtigen Hintergrundprozessen

Falls keine eindeutigen Symptome auftreten, heißt das nicht automatisch, dass alles in Ordnung ist. Ein Blick hinter die Kulissen kann sich lohnen, um verdächtige Programme ausfindig zu machen. Dieses Kapitel erfordert evt. weitergehende Windows-Kenntnisse und mehr Zeit. Es ist bei einem Verdacht nicht unbedingt nötig, diese Schritte durchzuführen sondern dient als zusätzliches Hintergrundwissen.

Bevor ihr auf Spurensuche geht, schließt sämtliche Programme die evt. noch geöffnet sein könnten: Browser, E-Mail-Programm, Messenger, usw. Besser noch, startet den PC einmal neu und beendet dann ggfs. noch Anwendungsprogramme die sich beim Windows-Start automatisch mitstarten.

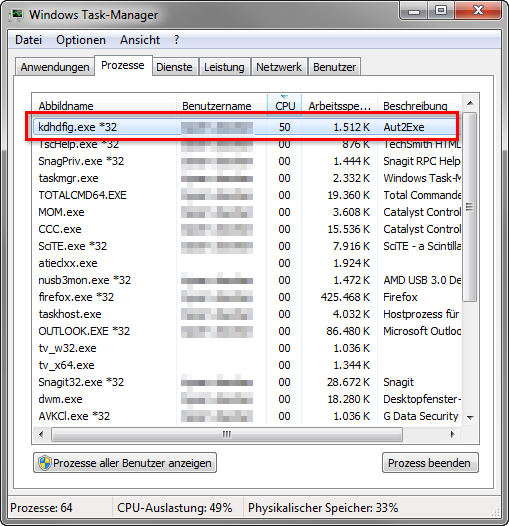

Ein schneller Check kann mit dem windowseigenen Task-Manager erfolgen. Drückt die Tastenkombination STRG + ALT + ENTF und wählt dann „Task-Manager starten“ (Windows 7) bzw. „Task-Manager“ (Windows 10). Alternativ könnt ihr ihn auch per Rechtsklick auf die Taskleiste aufrufen. Unter Windows 10 müsst ihr ggfs. am unteren Rand des Dialogfensters erst noch auf „Mehr Details“ klicken, damit die erweiterte Ansicht gezeigt wird. Wechselt in den Reiter „Prozesse“ und haltet Ausschau nach verdächtigen Prozessen, wie es weiter unter beschrieben ist. Klickt auf den Spaltenkopf „CPU“ um die Prozesse nach der Prozessorauslastung zu sortieren und schaut ob sich ein untypischer Prozess, vielleicht sogar mit hoher CPU-Auslastung findet:

Im obigen Screenshot ist es am Beispiel meines Testvirus schön zu sehen: Ein unbekannter Prozess mit kryptischem Dateinamen und hoher dauerhafter Auslastung des Prozessors kann schon als verdächtig eingestuft werden. Allerdings kann u.U. auch ein legitimer Windows-Prozess in dieses Raster passen. Ich empfehle daher eine erweiterte Prüfung wie weiter unten beschrieben. Ist eine Prozessor-Auslastung von 25 oder 50% denn hoch?

Wenn ihr von „hoher Prozessor-Auslastung“ hört, denkt ihr vielleicht an 80 oder 100%. Tatsächlich hängt das aber von der Anzahl der CPU-Kerne ab! Viele Schädlinge sind nämlich nur für die Nutzung eines einzelnen Kerns programmiert. Wenn ihr nun einen Vier- oder Achtkern-Prozessor in eurem PC habt, und nur ein Kern voll ausgelastet ist, wird die CPU-Auslastung des betreffenden Prozesses im Task-Manager mit nur 25 bzw. 13% angezeigt! Im Reiter „Leistung“ des Task-Manager seht ihr grafisch die Auslastung aller vorhandenen CPU-Kerne.

Wenn möglich solltet ihr statt des Windows Task-Manager gleich härtere Geschütze auffahren. Mit dem kostenlosen Tool Process Explorer bekommt ihr weitaus mehr Informationen zu allen Prozessen sowie mehr Aktionsmöglichkeiten an die Hand. Nach dem Download der ZIP-Datei müsst ihr diese nur noch entpacken, eine Installation ist nicht nötig. Startet den Process Explorer am besten mit Adminrechten per Rechtsklick auf die Datei procexp.exe → „Als Administrator ausführen„.

Nicht erschrecken, das Programmfenster wirkt erst einmal bunt und unübersichtlich. Ihr seht nun alle laufenden Prozesse, jeweils mit Prozessor- und Speicherauslastung. Eine wichtige Funktion fehlt noch: Ihr könnt die Prozesse automatisch bei VirusTotal.com prüfen und die Ergebnisse anzeigen lassen. Aktiviert dazu die beiden Optionen im Menü „Options“ → „VirusTotal.com“ → „Check VirusTotal.com“ und → „Submit Unknown Executables„:

Höchst verdächtig: Ein Prozess mit kryptischer Bezeichnung, voller Auslastung eines CPU-Kerns und mehrfachen Treffern bei VirusTotal.

Die Online-Abfrage bei VirusTotal.com kann einige Minuten in Anspruch nehmen. Manchmal gelingt die Online-Abfrage nicht sofort oder schlägt fehl. In diesem Fall kann es helfen, den Process Explorer zu beenden und nochmal neu zu starten. Bei einem Prozess, für den kein VirusTotal-Ergebnis angezeigt wird, könnt ihr per Rechtsklick → „Check VirusTotal“ die Prüfung erneut anstoßen.

Nun findet ihr in der letzten Spalte zu jedem Prozess das Scanergebnis von Dutzenden Virenscannern. Solltet ihr in der Liste irgendwo einen oder mehrere verdächtige Einträge finden, genügt der Verdachtsmoment um von einer Systeminfizierung auszugehen. Fahrt in diesem Fall direkt mit Kapitel 2 fort.

Wenn ihr euch bei einem Prozessnamen nicht sicher seid, ob es sich hier um ein harmloses Programm handelt oder nicht, gebt den Dateinamen einfach in die Suchmaschine eures Vertrauens ein (z.B. Google) und schaut was das Internet dazu zu sagen hat. Manchmal aber tarnen sich Schädlinge auch mit dem Namen legitimer Windows-Prozesse. In diesem Fall kommt man hier mit der Recherche nicht weiter.

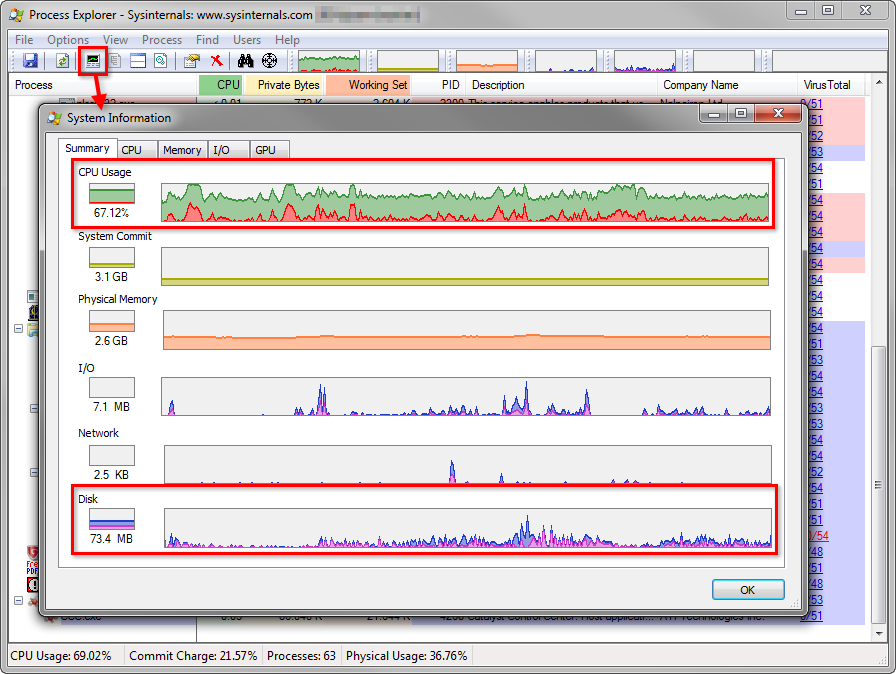

Interessant könnte im Process Explorer auch der Dialog „System Information“ sein. Ihr öffnet ihn über das Menü „View“ → „System Information…“ oder mit der Tastenkombination STRG + I. Im folgenden Screenshot ist eine dauerhafte Prozessor-Auslastung sowie starke Festplattenaktivität zu sehen. Das muss nicht zwangsläufig von Malware verursacht werden. Da ihr aber Windows zu Anfang neu gestartet und alle sonstigen Anwendungen geschlossen hattet, gibt das Verhalten so oder so Anlass zum Handeln.

Werft auch kurz einen Blick in den Reiter „GPU„. Das ist die Recheneinheit der Grafikkarte. Manche Schädlinge benutzen den befallenen PC um ihn unbemerkt als „Sklaven“ für gewinnbringende Rechenaufgaben zu missbrauchen (z.B. für Bitcoin-Mining). Dabei leistet die GPU in manchen Fällen bessere Dienste als die CPU. Wenn die „GPU Usage“ hier eine dauerhafte, hohe Auslastung zeigt, sollte das ebenfalls eine Warnung sein.

Auf Anschlag: Im Dialog „System Information“ kann die Gesamtauslastung im zeitlichen Verlauf begutachtet werden.

Dummerweise enttarnt sich längst nicht jeder Schädling auch mit einem kryptischen Dateinamen und hoher Systemauslastung. Falls die Suche mit dem Process Explorer keine eindeutigen Ergebnisse geliefert hat, und ein Treiber-, Software- oder Hardwareproblem für das merkwürdige Verhalten des PC ausgeschlossen werden kann, solltet ihr trotzdem die Bereinigung durchführen.

2. Kampf der Malware! – im abgesicherten Modus

Jetzt geht es dem Schädling an den Kragen! Wichtig: Startet den PC neu und Windows im abgesicherten Modus mit Netzwerktreibern. Ihr benötigt einen Internetzugang mit LAN-Kabel (WLAN funktioniert im abgesicherten Modus nicht). Falls ihr nicht wisst, wie man in den abgesicherten Modus gelangt, hilft euch dieser Artikel weiter.

Egal welche Software ihr zur Malware-Beseitigung einsetzt – tut es entweder über ein separates Boodmedium oder im abgesicherten Modus! Wieso? Nun, wenn euer System tatsächlich infiziert ist, läuft der Schädling im normalen Modus aktiv im Hintergrund und sabotiert wahrscheinlich euren Säuberungsversuch. Viele Schädlinge kann man nicht einfach im laufenden Betrieb löschen – sie blockieren Zugriffsversuche oder haben „Backup-Routinen“ und stellen sich augenblicklich selbst wieder her sobald sie gelöscht werden. Im abgesicherten Modus von Windows jedoch werden nur die nötigsten Systembestandteile geladen. Die Chance ist hoch, dass der Schädling im abgesicherten Modus NICHT mitgestartet wird und problemlos entfernt werden kann.

2.1 Spezielle Anti-Malware-Software

Der Begriff „Malware“ umfasst eigentlich alle Arten von Schadprogrammen, also Viren, Würmer, Trojanische Pferde, Backdoors, Adware und Spyware. Trotzdem gibt es neben den klassischen Antiviren-Programmen auch Anti-Malware- und Anti-Adware-Programme, die sich auf ein bestimmtes Gebiet konzentrieren. Die Grenzen sind aber oft fließend. Neben einem klassischen Antiviren-Programm sollte trotzdem auch Anti-Malware-Software zum Einsatz kommen, um möglichst alle Schadprogramme ausfindig zu machen. Zwei dieser Anti-Malware-Programme stelle ich euch im folgenden vor.

Malwarebytes

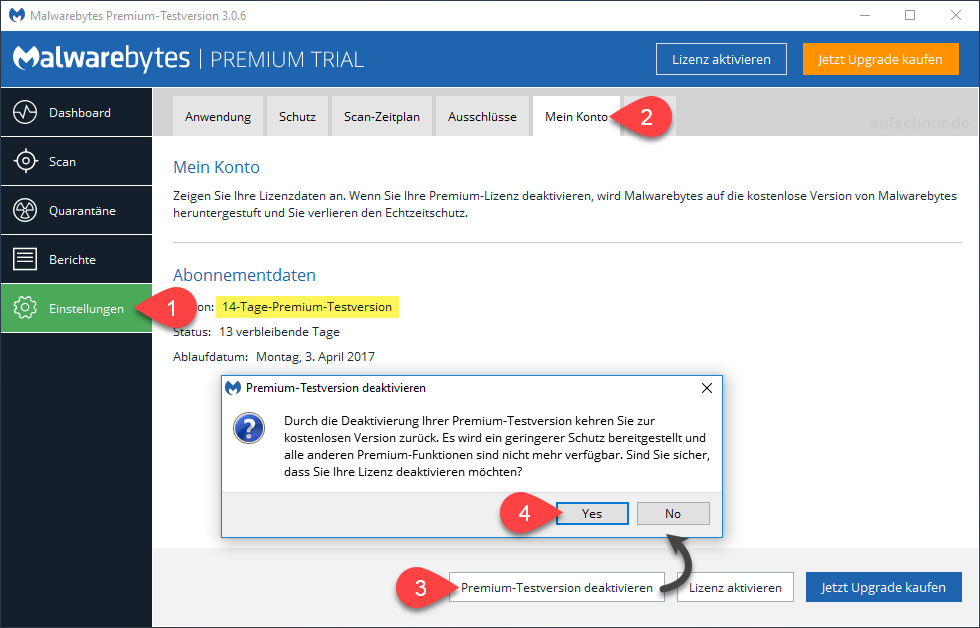

Das Programm Malwarebytes leistet gute Dienste wenn es um die Entfernung von Schadsoftware geht. Neben der kostenpflichtigen Premium-Version gibt es auch eine kostenlose Free-Version. Diese hat keinen aktiven Hintergrundwächter, den wir in diesem Fall aber auch gar nicht benötigen. Nach dem Download und der Installation wird automatisch die 14-tägige Testphase der Premium-Version aktiviert. Daher sollte euer erster Schritt sein, die Demoversion in die Freeware-Version umzuwandeln. Klickt dazu unter „Einstellungen“ → „Mein Konto“ auf „Premium-Testversion deaktivieren“ und bestätigt die Abfrage:

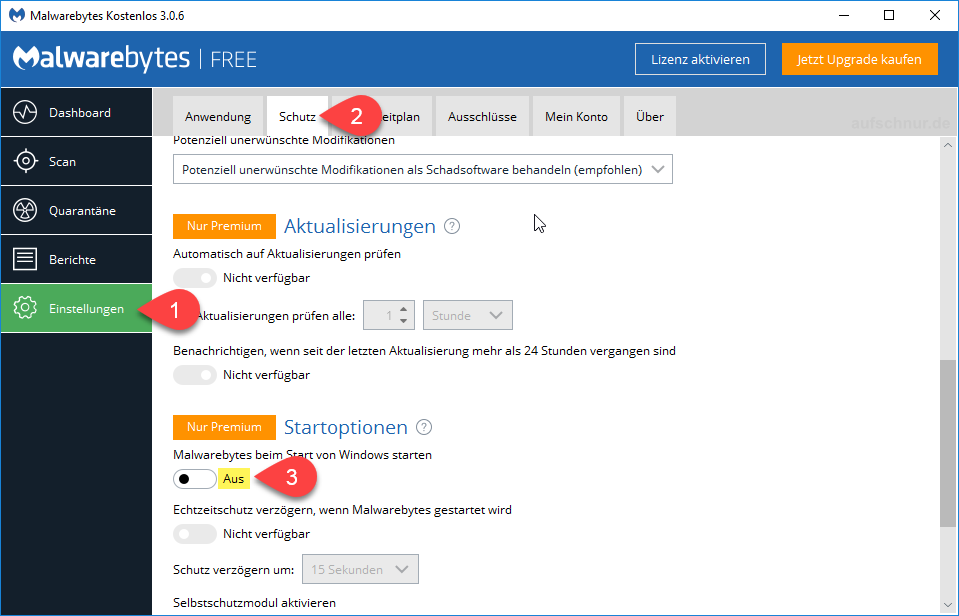

Ebenfalls solltet ihr den Autostart von Malwarebytes abschalten, ansonsten startet sich das Programm automatisch bei jedem Windows-Start mit und läuft im Hintergrund. Dazu schaltet ihr unter „Einstellungen“ → „Schutz“ den Schiebeschalter „Malwarebytes beim Start von Windows starten“ auf „Aus„:

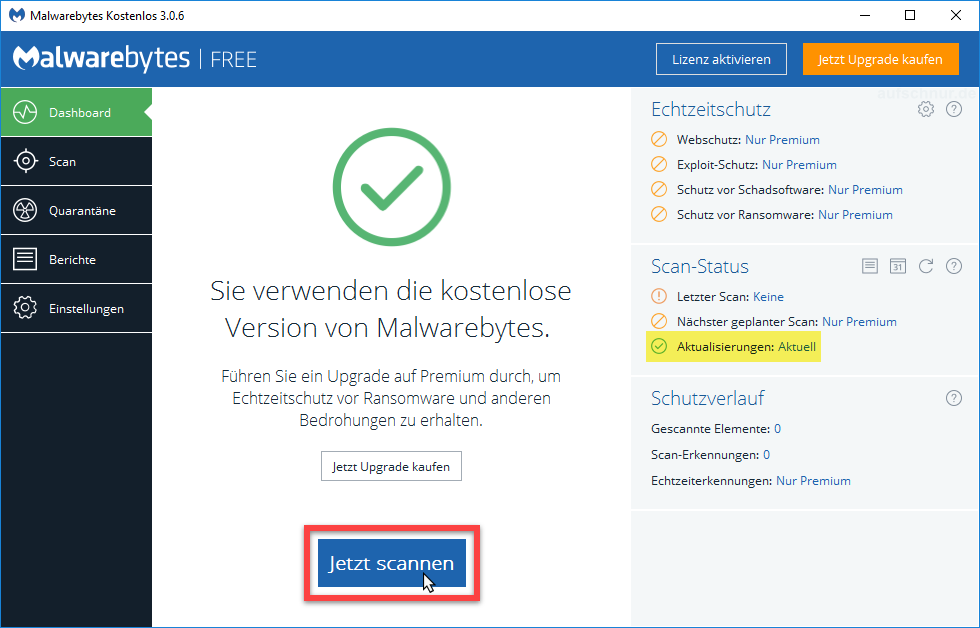

In der Regel aktualisiert Malwarebytes seine Datenbanken automatisch, sofern eine Internetverbindung besteht. Auf dem Dashboard könnt ihr sehen, ob die neuesten Updates installiert sind. Ansonsten stoßt das Update händisch an. Schließt evt. noch offene Programme wie Browser, etc. und startet dann den Scan:

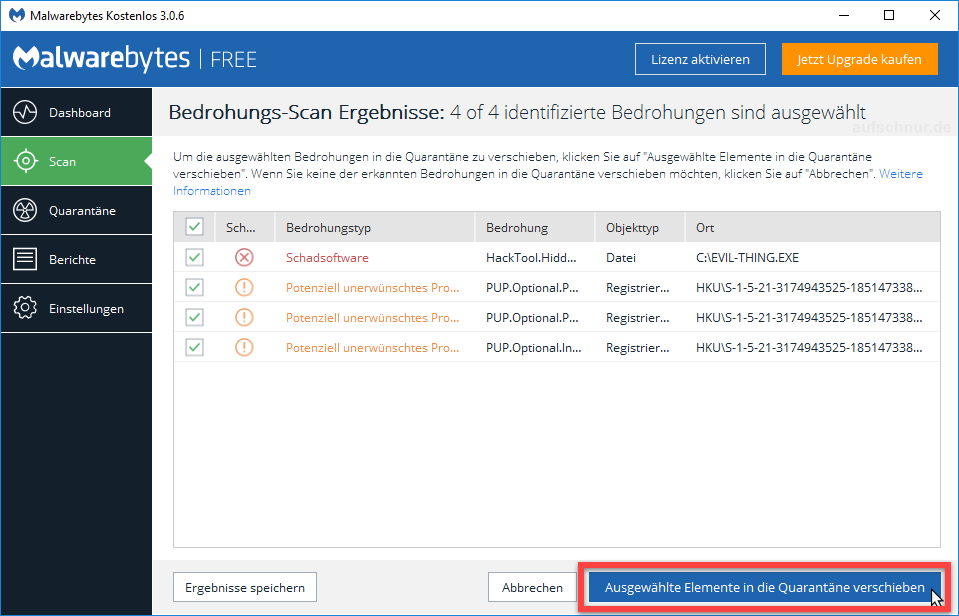

Nach Abschluss des Suchlaufs werden alle Funde angezeigt. Dabei sind „Potenziell unerwünschte Programme“ (PUP) häufig vorzufinden und oft nur lästig aber nicht wirklch gefährlich. Bei Schadsoftware hört der Spaß aber auf. Standardmäßig sollten alle Funde bereits automatisch mit einem Häkchen ausgewählt worden sein. Wichtig: Ihr müsst nun noch auf „Ausgewählte Elemente in die Quarantäne verschieben“ klicken, um die Bereinigung durchführen zu lassen:

Nach der erfolgreichen Reinigung mit Malwarebytes werdet ihr vom Programm aufgefordert, den PC neuzustarten. Das solltet ihr auch tun, weil manche Bestandteile ggfs. erst während des nächsten Windows-Boots entfernt werden können.

HitmanPro

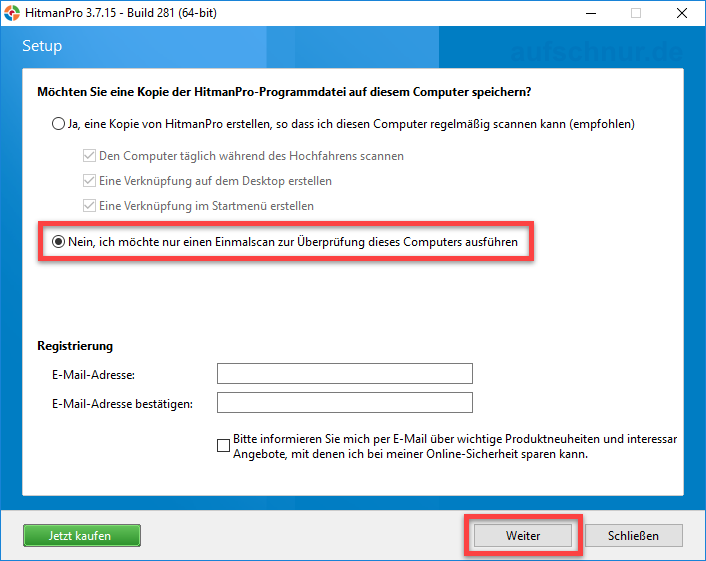

Der Malware-Scanner HitmanPro kann ebenfalls kostenlos genutzt werden. Allerdings muss man sich zur Entfernung der gefundenen Schadsoftware kostenlos per E-Mail registrieren. Startet HitmanPro und drückt auf „Weiter„:

Bestätigt die Lizenzbedingungen, dann folgt die Setup-Seite. Da das Programm nach der kostenlosen Registrierung sowieso nur 30 Tage lang lauffähig ist, brauchen wir es gar nicht erst zu installieren. Wählt daher den Punkt „Nein, ich möchte nur einen Einmalscan zur Überprüfung dieses Computers ausführen“ und klickt auf „Weiter„:

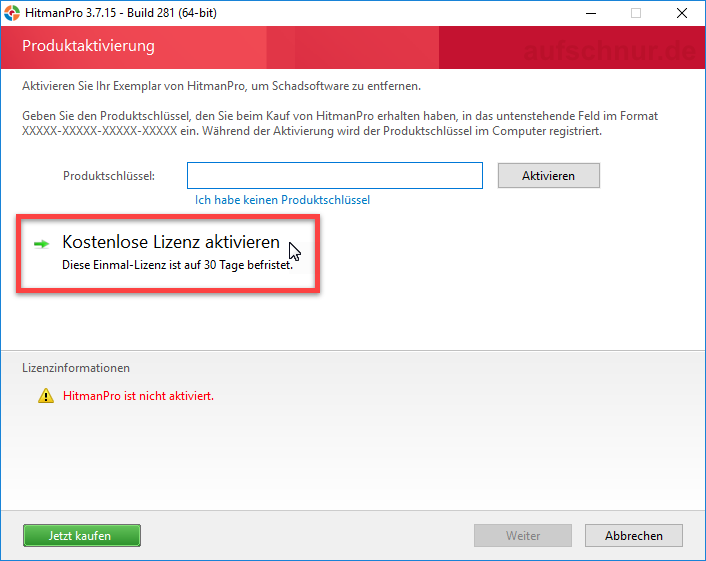

Nach dem Scan werden euch die Suchergebnisse angezeigt. Das Programm unterscheidet ebenfalls zwischen eher harmlosen Dingen wie PUPs, Tracking-Cookies usw. und den schwerwiegenden Bedrohungen (Malware). Sollte letzteres gefunden worden sein, färbt sich das Fenster rot. Drückt auf „Weiter“ um die Bereinigung zu starten:

Leider muss das Programm zuerst über eine Registrierung aktiviert werden, um die Bedrohungen entfernen lassen zu können. Es erscheint deshalb die Seite zur Produktaktivierung. Klickt auf „Kostenlose Lizenz aktivieren“ um euch mit einer E-Mail-Adresse zu registrieren. Ich habe nicht getestet, ob sich das Programm auch mit nichtexistenten Fantasie-Adressen zufrieden gibt. Ihr könnt euch für diesen Zweck aber auch einfach schnell eine vorübergehende Wegwerf-E-Mail-Adresse anlegen, z.B. bei wegwerfmail.de oder spaml.de.

Anschließend fahrt ihr mit der Bereinigung fort. Zum Abschluss solltet ihr den PC nochmal neu starten.

2.2 Online-Virenscanner

Diverse Antiviren-Hersteller bieten auch einen kostenlosen Online-Virenscanner an, den man direkt im Webbrowser ausführen kann. Zu empfehlen ist hier z.B. der ESET Online Scanner. Zusätzliche Kandidaten könnten sein: Bitdefender QuickScan, Norton Security Scan.

Für den Online-Virenscanner sollte der Browser mit Administratorrechten gestartet werden (Rechtsklick auf das Browsersymbol → „Als Administrator ausführen„). In der Regel wird beim Start des Online-Scanners ein Browserplugin installiert. Ihr müsst die Installation zulassen und evt. noch weitere Abfragen bestätigen.

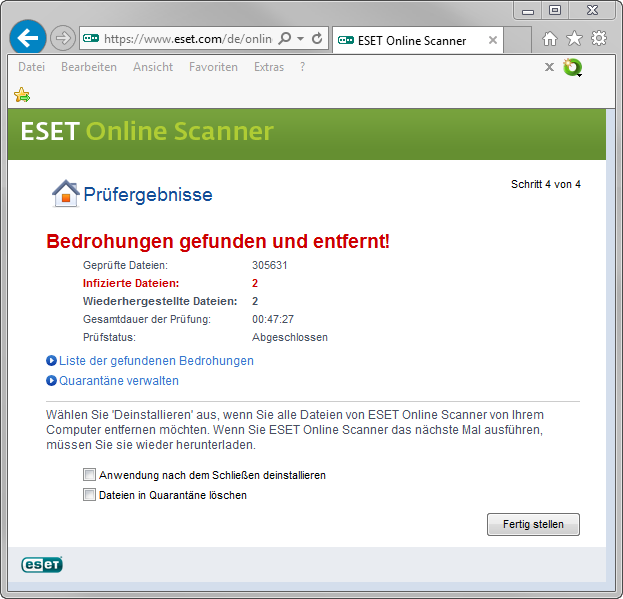

Die Installation des ESET Online Scanner ist wegen der vielen Abfragen zwar etwas nervig, bringt allerdings gute Ergebnisse. Gefundene Schädlinge werden noch während des Suchlaufs sofort in Quarantäne gestellt.

ESET Online Scanner entfernt gefundene Schädlinge direkt bei der Prüfung und zeigt die Ergebnisse an

Norton Security Scan lädt erstmal ein dickes Datenbank-Update von über 300MB herunter, und das über eine langsame Serververbindung. In mehreren Versuchen an unterschiedlichen Rechnern und Netzen bekam ich den Norton Security Scan nicht ein einziges Mal zum Laufen. Daher keine Empfehlung.

Der Bitdefender QuickScan ist am schnellsten startbereit und benötigt nur wenig Systemressourcen. Allerdings scheint er nur sehr oberflächlich bestimmte Systembereiche zu scannen und auch nur bekannte Bedrohungen zu erkennen. Bitdefender fand weder den offiziellen EICAR-Testvirus, noch meine eigene Kreation eines Testvirus.

2.3 Weg mit der Werbung!

Und wenn wir schon beim Aufräumen sind, solltet ihr euch auch gleich der Ad- und Spyware annehmen. Adware ist nicht direkt gefährlich, aber nicht minder nervig. Sie nistest sich vor allem gerne in Browsern ein, in Form von Toolbars, der Startseite oder Suchanbietern. Um Ad-/Spyware loszuwerden, gibt es spezialisierte Tools wie z.B. AdwCleaner (gehört mittlerweile auch zu Malwarebytes), Adware Removal Tool by TSA und Avast Browser Cleanup. Beendet jeweils vor dem Suchlauf alle anderen noch offenen Programme, vor allem Browser!

AdwCleaner

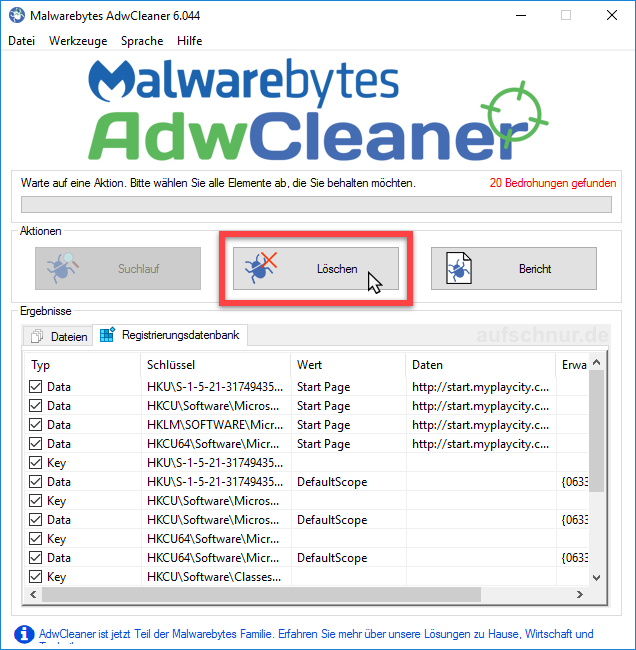

Der kostenlose AdwCleaner benötigt keine Installation und kann direkt ausgeführt werden. Drückt auf „Suchlauf“ und wartet, bis euch die Ergebnisliste angezeigt wird:

Abschließend werden euch alle gefundenen Einträge gezeigt. Noch wurde nichts bereinigt, ihr müsst erst noch die Schaltfläche „Löschen“ betätigen, damit die Adware entfernt wird. Eventuell werdet ihr zu einem Windows-Neustart aufgefordert.

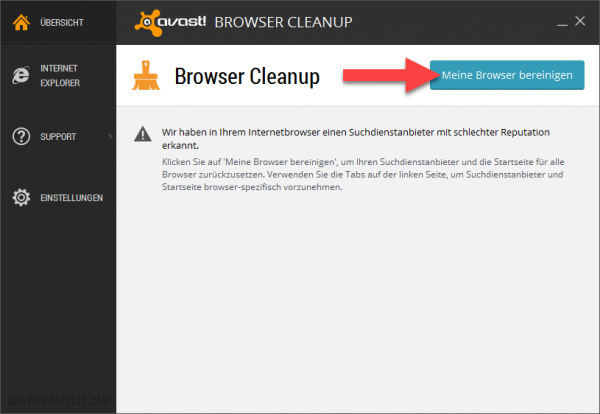

Avast Browser Cleanup

Da sich die meiste Adware vor allem auch gerne in Webbrowsern einnistet, konzentriert sich Avast Browser Cleanup speziell auf die gängigsten Webbrowser. Es überprüft die Startseite, die installierten Plugins/Toolbars und die Suchdienstanbieter, und bietet im Falle eines Fundes eine Bereinigung an. Das Programm muss erst installiert werden, anschließend kann es über die Verknüpfung auf dem Desktop und Startmenü ausgeführt werden.

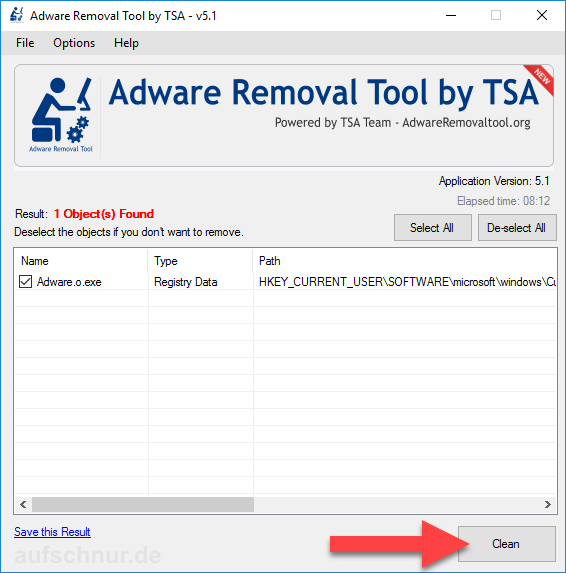

Adware Removal Tool by TSA

Das ebenfalls kostenlose Adware Removal Tool kann direkt ohne Installation ausgeführt werden, benötigt zur Ausführung aber das .NET Framework 3.5. Beim Programmstart wird sofort die Datenbank über das Internet aktualisiert. Mit einem Klick auf „Scan“ startet ihr dann die Prüfung. Nach Abschluss werden euch die Ergebnisse angezeigt, für die ihr mit einem Klick auf „Clean“ noch Bereinigung anstoßen müsst:

In der Regel dürfte die Kombination aus Malware- und Viren-Scanner schon viele Schadprogramme gefunden und unschädlich gemacht haben. Es gibt aber auch Härtefälle, die sich selbst im abgesicherten Modus nicht löschen lassen. Dafür – und auch um auf Nummer sicher zu gehen – gibt es noch die letzte Lösung, spezielle kostenlose Boot-CDs mit eigenem Betriebssystem, die völlig unabhängig von Windows starten und auch hartnäckigen Schädlingen an den Kragen gehen.

3. Notfall-Boot-CD – Das Spezialkommando

Einige Antiviren-Hersteller bieten kostenlos eine bootfähige Notfall-CD an, ausgerüstet mit einem Linux-Live-System und dem Virenscanner. Keine Sorge, ihr benötigt keinerlei Linux-Kenntnisse um diese Notfall-CDs handhaben zu können.

So gehts: Ihr müsst die entsprechende Image-Datei (siehe nächster Abschnitt) herunter laden und auf einen CD-Rohling brennen. Anschließend startet ihr den PC mit der erstellten Boot-CD neu. Euer PC muss in der Lage sein, von einer CD zu booten. In der Regel ist das immer der Fall, ihr müsst lediglich evt. die Bootreihenfolge ändern (dazu später mehr).

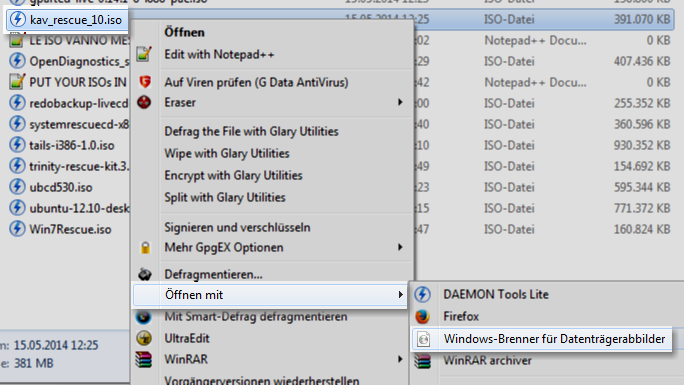

Ich empfehle die Kaspersky Rescue Disk. Weitere Kandidaten wären die AVG Rescue CD oder die Acronis Antimalware CD. In dieser Anleitung zeige ich es anhand der Kaspersky Rescue Disk. In jedem Fall müsst ihr die entsprechende ISO-Datei herunter laden und dann auf einen leeren CD-Rohling brennen. Das geht ab Windows Vista/7 ganz einfach per Rechtsklick auf die ISO-Datei → „Öffnen mit“ → „Windows-Brenner für Datenträgerabbilder„. Für Windows XP, oder falls es mit dem windowsinternen Brenner Probleme gibt, könnt ihr das kostenlose Tool CDBurnerXP verwenden.

⊕ Leider werden SATA-Controller von AMD nicht unterstützt. In diesem Fall wird die Festplatte bzw. deren Partitionen (z.B: „C:“) im Scandialog nicht zur Auswahl angezeigt. Ihr müsst dann leider auf eine der anderen Notfall-Boot-CDs zurück greifen.

⊕ Da der Update-Vorgang für die Virendefinitionen sehr lange dauert (bis zu 45 Minuten), könnt ihr sie alternativ mit dem kostenlosen Tool „Kaspersky Rescue Disk Updater“ vorab herunter laden und eine neue ISO-Datei erzeugen lassen.

Nach dem Brennen der Rescue Disk startet ihr den PC neu. Die CD muss dabei im Laufwerk eingelegt sein. Drückt während des Boot-Vorgangs im 1-Sekunden-Takt jeweils einmal kurz die F8-Taste. Bei vielen modernen Mainboards erscheint nun ein BIOS-Bootmenü, in dem ihr das Bootmedium auswählen könnt. Wählt dort das entsprechende DVD-Laufwerk und bestätigt mit der Entertaste. Sollte kein BIOS-Bootmenü angeboten werden, müsst ihr händisch die Bootreihenfolge im BIOS ändern. Wenn ihr nicht wisst, wie das geht, hilft euch diese oder diese Anleitung weiter.

Wenn der PC dann von der Kaspersky Rescue Disk bootet, sollte ihr Startbildschirm zu sehen sein. Hier müsst ihr schnell eine beliebige Taste drücken, da ansonsten nach einigen Sekunden Windows startet:

Nach der Auswahl der Sprache bestätigt ihr noch die Lizenz mit der Taste 1. Im Startmenü der Rescue Disk solltet ihr den Grafikmodus wählen (1. Punkt). Dies ist die komfortable Variante. Bei Problemen mit der grafischen Version wählt ihr stattdessen den Textmodus.

Nach der Auswahl der Sprache bestätigt ihr noch die Lizenz mit der Taste 1. Im Startmenü der Rescue Disk solltet ihr den Grafikmodus wählen (1. Punkt). Dies ist die komfortable Variante. Bei Problemen mit der grafischen Version wählt ihr stattdessen den Textmodus.

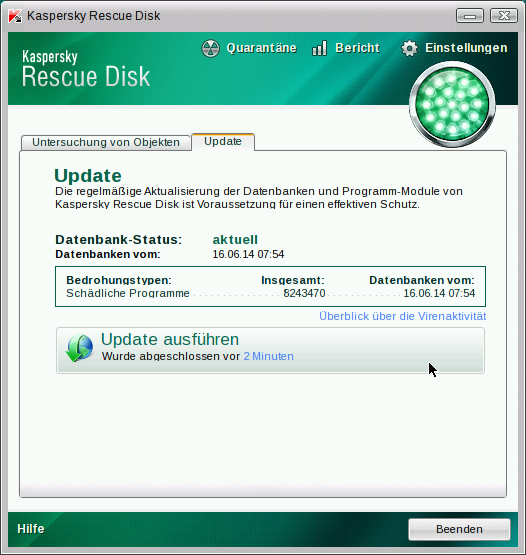

Als erstes sollte unbedingt ein Datenbank-Update durchgeführt werden. Ansonsten könnten euch viele neue Schädlinge durch die stark veralteten Virendefinitionsdateien durch die Lappen gehen. Klickt dazu auf den Reiter „Update“ und dann auf „Update ausführen“. Für das Update muss eine Internetverbindung bereit stehen, am besten per LAN-Kabel. Man kann zwar über den Punkt „Netzwerk konfigurieren“ im Startmenü (das blaue Symbol ganz links in der Taskleiste) auch eine WLAN-Verbindung einrichten. Das klappt aber nicht immer.

Als erstes sollte unbedingt ein Datenbank-Update durchgeführt werden. Ansonsten könnten euch viele neue Schädlinge durch die stark veralteten Virendefinitionsdateien durch die Lappen gehen. Klickt dazu auf den Reiter „Update“ und dann auf „Update ausführen“. Für das Update muss eine Internetverbindung bereit stehen, am besten per LAN-Kabel. Man kann zwar über den Punkt „Netzwerk konfigurieren“ im Startmenü (das blaue Symbol ganz links in der Taskleiste) auch eine WLAN-Verbindung einrichten. Das klappt aber nicht immer.

Das Update läuft leider anscheinend mit einer gedrosselten Geschwindigkeit und dauert auch mal gerne 45 Minuten. Nach erfolgreichem Update färbt sich die Status-Anzeige oben rechts von Rot nach Grün (1). Nun könnt ihr im Reiter „Untersuchung von Objekten“ den Suchlauf starten (3). Stellt vorher aber sicher, dass in der Liste der zu untersuchenden Objekte auch alle lokalen Laufwerke (z.B. C:) ausgewählt sind (2):

Das Update läuft leider anscheinend mit einer gedrosselten Geschwindigkeit und dauert auch mal gerne 45 Minuten. Nach erfolgreichem Update färbt sich die Status-Anzeige oben rechts von Rot nach Grün (1). Nun könnt ihr im Reiter „Untersuchung von Objekten“ den Suchlauf starten (3). Stellt vorher aber sicher, dass in der Liste der zu untersuchenden Objekte auch alle lokalen Laufwerke (z.B. C:) ausgewählt sind (2):

Achtung! Der Suchlauf kann SEHR lange dauern und durchaus mehrere Stunden in Anspruch nehmen. Unterbrecht den Suchlauf nicht! Und erschreckt nicht, wenn der Bildschirm nach einiger Zeit plötzlich schwarz wird, das ist lediglich der „Bildschirmschoner“. Sobald ihr die Maus bewegt oder eine der Pfeiltasten auf der Tastatur drückt, sollte nach einigen Sekunden wieder ein Bild erscheinen.

Achtung! Der Suchlauf kann SEHR lange dauern und durchaus mehrere Stunden in Anspruch nehmen. Unterbrecht den Suchlauf nicht! Und erschreckt nicht, wenn der Bildschirm nach einiger Zeit plötzlich schwarz wird, das ist lediglich der „Bildschirmschoner“. Sobald ihr die Maus bewegt oder eine der Pfeiltasten auf der Tastatur drückt, sollte nach einigen Sekunden wieder ein Bild erscheinen.

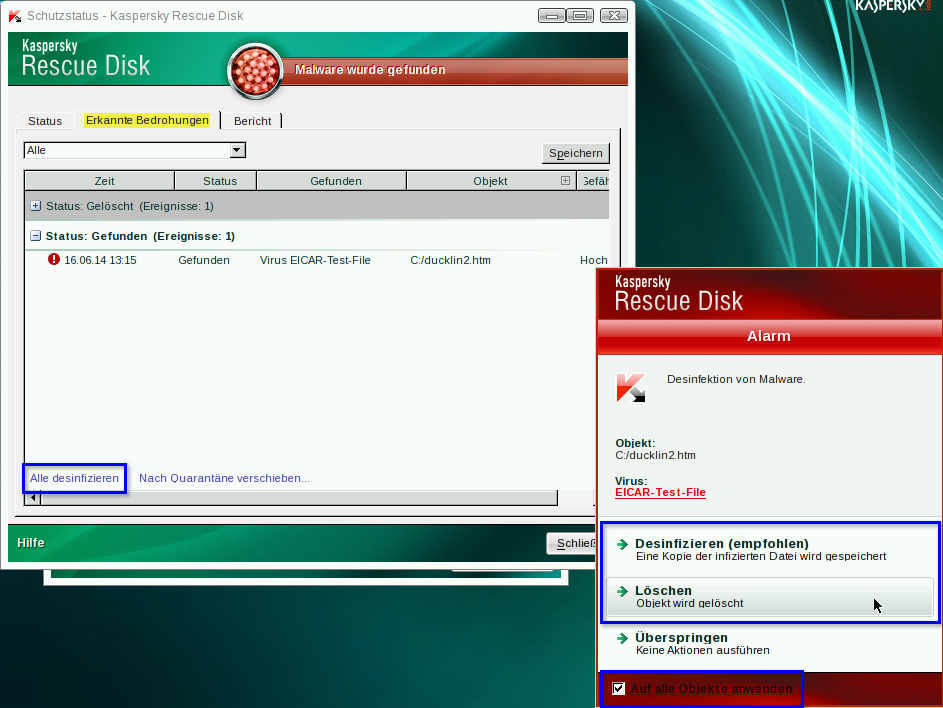

Nach Abschluss des Suchlaufs wird automatisch ein Bericht gespeichert. Gefundene Schadsoftware wird per Voreinstellung nicht automatisch gelöscht! Deshalb müsst ihr nun auf „Bericht“ am oberen Fensterrand klicken. Wechselt dann in den Reiter „Erkannte Bedrohungen“ und klickt am unteren Fensterrand auf „Alle desinfizieren“. Es erscheint dann ein Popup, bei dem die Aktion erfragt wird. Wählt hier „Desinfizieren“ oder „Löschen“ und markiert das Häkchen „Auf alle Objekte anwenden“:

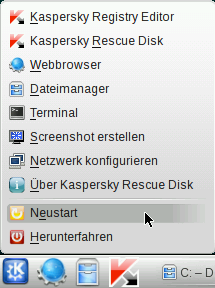

Nach erfolgreichem Abschluss der Bereinigung färbt sich die Statusanzeige wieder grün und der PC kann neu gebootet werden. Dazu unten in der Leiste ganz links auf das blaue Symbol klicken und im Startmenü auf „Neustart“ klicken:

Nach erfolgreichem Abschluss der Bereinigung färbt sich die Statusanzeige wieder grün und der PC kann neu gebootet werden. Dazu unten in der Leiste ganz links auf das blaue Symbol klicken und im Startmenü auf „Neustart“ klicken:

4. Systemdateien reparieren

Nicht selten beschädigen bzw. manipulieren Schädlinge verschiedene Systemdateien und -einstellungen. Dadurch funktioniert das Betriebssystem hinterher evt. nicht mehr richtig, obwohl die Malware beseitigt wurde. Es gibt verschiedene Möglichkeiten, die Systemdateien von Windows wieder herzustellen und relevante Einstellungen zurück zu setzen – oder es zumindest zu versuchen. Denn eine Garantie gibt es natürlich nicht, dass man damit alle Systemschäden wieder repariert bekommt. Vor der Ausführung der folgenden Schritte solltet ihr einen Systemwiederherstellungspunkt erstellen. Falls ihr nicht wisst, wie das geht, findet ihr hier die Anleitung für Windows 7 und Windows 10.

4.1 hosts Datei zurücksetzen

Die Systemdatei hosts (ohne eine Dateiendung) liegt in einem Unterordner des Windows-Verzeichnisses. Es handelt sich um eine Textdatei, mit derer sich Hostnamen zu IP-Adressen zuordnen lassen. Dies kann dazu genutzt werden, um den Aufruf bekannter schädlicher Websites zu verhindern. Leider aber auch anders herum. Hier ein Beispiel, wie die hosts missbräuchlich genutzt werden kann:

123.123.123.123 www.microsoft.com 127.0.0.1 windowsupdate.microsoft.com

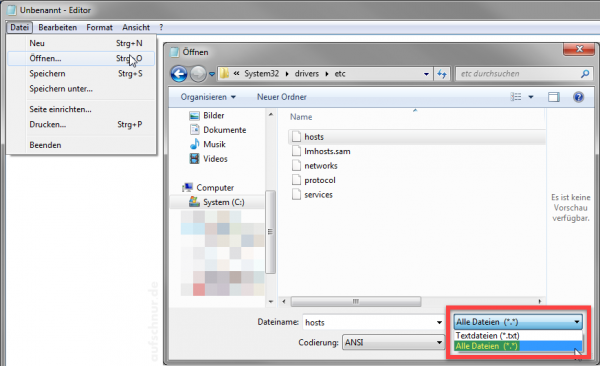

Die erste Zeile aus obigen Beispiel sorgt dafür, dass beim Aufruf der Seite www.microsoft.com im Browser nicht die tatsächliche Microsoft-Website sondern die Beispiel-IP-Adresse 123.123.123.123 aufgerufen wird, hinter der sich eine gefakte Website verstecken könnte. Durch die zweite Zeile wird schlichtweg der Aufruf des Windows-Update-Servers auf den lokalen PC umgeleitet und ist damit nicht mehr erreichbar. Dadurch können keine Windows-Updates mehr installiert werden. Schadsoftware die Adminrechte erlangt hat, könnte solche Einträge also problemlos hinterlassen, deshalb sollte die hosts Datei zurück gesetzt werden. Startet dazu den Windows Editor per Rechtsklick mit Adminrechten und öffnet damit die Datei C:\<Windowsverzeichnis>\System32\drivers\etc\hosts

Löscht den kompletten Inhalt der hosts und kopiert den Standard-Inhalt hinein, den ihr auf dieser Microsoft-Supportseite findet. Speichert anschließend die Änderungen über Datei → Speichern.

Falls eine Fehlermeldung beim Speichern erscheint, könnte die Datei schreibgeschützt sein. Geht in diesem Fall nochmal zu Datei → Öffnen… und wählt die hosts Datei aus. Klickt nun aber nicht auf die Schaltfläche Öffnen, sondern klickt mit der rechten Maustaste auf die hosts und wählt Eigenschaften. Überprüft, ob im Eigenschaftsfenster unten die Option „Schreibgeschützt“ aktiviert ist und entfernt ggfs. das Häkchen. Bestätigt dann mit OK und öffnet nun die Datei. Die Änderungen sollten sich jetzt abspeichern lassen.

4.2 System File Checker

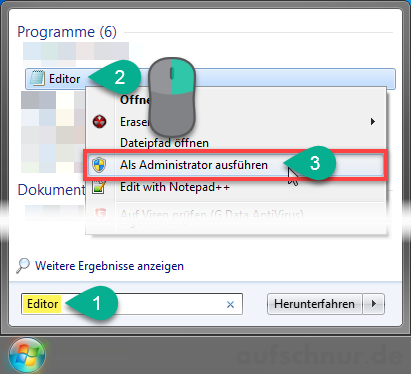

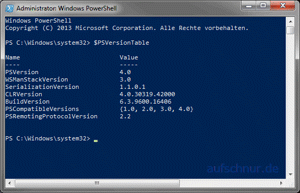

Der System File Checker (SFC) ist ein integraler Bestandteil von Windows und kann einfach über die Eingabeaufforderung gestartet werden. Ich empfehle, SFC im abgesicherten Modus von Windows auszuführen. In Windows 7 und 10 gebt ihr in der Befehlszeile des Startmenüs „cmd“ ein und klickt dann mit der rechten Maustaste auf „cmd.exe“ (Win 7) bzw. „Eingabeaufforderung“ (Win 10) und wählt „Als Administrator ausführen„:

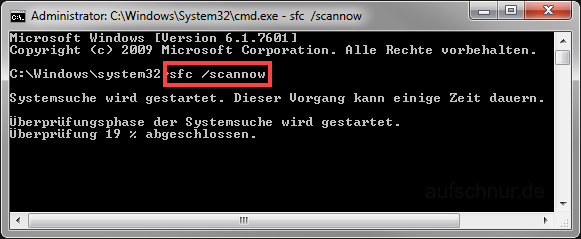

In der Eingabeaufforderung tippt ihr nun den Befehl sfc /scannow ein und bestätigt mit der ENTER-Taste:

Nach Abschluss der Suche bekommt ihr eine Meldung, ob beschädigte Systemdateien gefunden wurden und wenn ja, ob diese repariert werden konnten. Sollte Windows anschließend immer noch nicht richtig funktionieren, bleibt noch die Windows Reparatur-Installation.

4.3 Windows Reparatur-Installation

Ich beschreibe hier die Reparatur-Installation für Windows 7. Bei Windows 8 und 10 erfolgt sie grundlegend anders. Die Windows Reparatur-Installation ist genau genommen die Upgrade-Funktion der Installations-DVD. Das heißt, auf die bestehende Windows-Installation wird dieselbe Version einfach nochmal drüber gebügelt. Die Systemdateien werden dabei mit der ursprünglichen Originalversion überschrieben – genau das möchten wir in diesem Fall ja. Dokumente, Programme und Einstellungen bleiben dabei erhalten. Lediglich ein paar Kleinigkeiten wie z.B. das Hintergrundbild gehen verloren. Eine Datensicherung vorab kann trotzdem nicht schaden. Für die Windows Reparatur-Installation benötigt ihr folgende Dinge:

- Den Windows-Product Key mit dem eure Windows-Installation aktiviert wurde. Das ist wichtig, weil durch die Reparatur-Installation der vorhandene Lizenzschlüssel aus dem System entfernt wird und ihr in neu eingeben müsst. Führt ihr die Reparatur-Installation durch, ohne zuvor den Lizenzschlüssel notiert zu haben, habt ihr hinterher nur noch eine nicht lizenzierte und somit nicht aktivierbare Windows-(Test-)Installation – und damit ein Problem. Habt ihr euren Windows Lizenzschlüssel nicht zur Hand, könnt ihr ihn z.B. mit diesem Tool einfach auslesen.

- Die entsprechende Installations-DVD eures installierten Windows. Falls ihr keine Installations-DVD besitzt, könnt ihr euch auch die offiziellen Datenträgerabbilder (ISO) zum Brennen auf DVD von der Microsoft-Website herunter laden. Achtet darauf, die für eure Prozessorarchitektur geeignete Installations-DVD herunter zu laden. Sprich 32 bit oder 64 bit.

- Windows muss in einem grundlegend funktionierenden Zustand und im normalen Modus startbar sein um die Reparatur-Installation ausführen zu können.

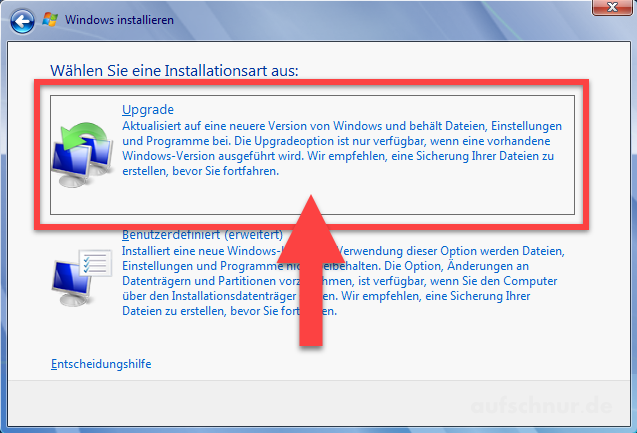

Wenn alle Voraussetzungen erfüllt sind, startet ihr Windows neu und legt nach dem Login die Installations-DVD ein. Die Automatische Wiedergabe sollte aufpoppen, wählt die angebotene Aktion „setup.exe ausführen„. Ihr solltet alle anderen Programme während der Installation schließen. Klickt auf „Jetzt installieren“ und im nächsten Dialog auf „Verbindung mit dem Internet herstellen, um die neuesten Updates für die Installation herunterzuladen (empfohlen)„. Akzeptiert die Lizenzbedingungen. WICHTIG: Als Installationsart müsst ihr „Upgrade“ auswählen! Folgt den weiteren Anweisungen bis zum Ende der Installation.

4.4 Wenn nichts hilft

Wenn trotz aller Bemühungen die Windows-Installation weiterhin Probleme macht, bleibt eigentlich nur noch eine komplette Neuinstallation. Sichert eure Dokumente, Bilder, Browser-Favoriten usw. auf ein externes Medium oder eine gesonderte Festplattenpartition. Denkt auch an den Windows-Product Key, den benötigt ihr zur Aktivierung der Windows-Installation (siehe Kapitel zur Reparatur-Installation)! Anschließend bootet ihr den PC von der Windows Installations-DVD und installiert Windows neu. Danach sind zwar eure Programme und Einstellungen alle weg und ihr müsst alles neu einrichten. Dafür habt ihr dann aber auch ein garantiert frisches und funktionierendes Windows.

5. Abschließende Arbeiten und präventive Maßnahmen

Nachdem ihr eure Festplatte nun hoffentlich von jeglicher Schadsoftware befreit und etwaige Systemmanipulationen rückgängig gemacht habt, solltet ihr noch ein paar letzte Schritte durchführen. Diese beinhalten auch vorbeugende Maßnahmen um euer Betriebssystem vor einer erneuten Infektion effektiver zu schützen. Bootet dazu den PC ganz normal und startet Windows im normalen Modus.

Antiviren-Software neu installieren

Eure Antiviren-Software ist von dem Schädling evt. kompromittiert worden und damit im gegenwärtigen Zustand unbrauchbar. Ihr solltet das Antivirenprogramm deshalb neu installieren.

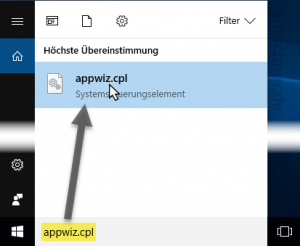

- Deinstalliert zuerst das Programm über die Systemsteuerung: Gebt in der Befehls-/Suchleiste des Startmenüs „appwiz.cpl“ ein und klickt auf den gleichnamigen angezeigten Eintrag:

Sucht in der Programmliste dann den Eintrag eurer Antivirensoftware und wählt per Rechtsklick darauf „Deinstallieren„. - Startet anschließend den PC neu und löscht dann den verbliebenen Ordner auf der Festplatte (meist zu finden unter „C:\Program Files\<Hersteller/Marke/Programm>“ bzw. „C:\Program Files (x86)\<Hersteller/Marke/Programm>„.

- Nun installiert ihr eure Antiviren-Software neu. Die Installationsdatei ladet ihr am besten frisch von der Website des Herstellers herunter.

Ein letzter Virenscan

Nachdem ihr eure Antiviren-Software reinstalliert habt, führt ihr damit idealerweise direkt noch einen ausführlichen Virenscan des kompletten Systems durch. Darin inbegriffen sind alle lokalen Festplattenlaufwerke. Habt ihr auch eine externe Festplatte, schließt diese vorher an und lasst sie ebenfalls vom Virenscanner prüfen.

Tschüss, Browser

Leider sind auch die Webbrowser ein häufiges Ziel von Malware. Immerhin dienen sie für die meisten Anwender als Tor zum Internet und stellen dank ihrer leichten Erweiterbarkeit und Schnittstellen eine dankbare Angriffsfläche dar. Wenn ihr einen Webbrowser eines Drittherstellers verwendet (Firefox, Chrome, Opera, etc.), solltet ihr den Browser inklusive dessen Profilordner komplett löschen.

- Sichert zuvor jedoch eure Lesezeichen! Im Firefox geht das z.B. über die Tastenkombination

STRG + SHIFT + B→ „Importieren und Sichern“ → „Sichern…„. Hinterher könnt ihr die gesicherten Lesezeichen über denselben Weg per „Wiederherstellen“ → „Datei wählen…“ zurück holen. - Nach dem Backup der Lesezeichen deinstalliert ihr den Browser über die Systemsteuerung, auf dieselbe Weise wie weiter oben bei der Deinstallation der Antivirensoftware beschrieben.

- Danach sollte auch der verbliebene Profilordner gelöscht werden: Gebt in die Befehls-/Suchleiste des Startmenüs „%appdata%“ ein. Es sollte der Ordner „Roaming“ erscheinen, den ihr dann anklickt. Sucht das Verzeichnis des Browserherstellers, bei Firefox z.B. „Mozilla“ und öffnet ihn per Doppelklick. Darin befindet sich dann der Ordner „Firefox“ den ihr komplett löscht.

- Anschließend ladet ihr die Installationsdatei des gewünschten Webbrowsers über den systemeigenen Internet Explorer / Edge aus dem Internet und installiert den Browser neu.

Alles aktuell?

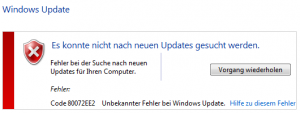

Stoßt einmal händisch das Windows Update an um zu prüfen, ob es noch funktioniert. Der Installations- und Suchvorgang darf nicht unendlich lange laufen ohne etwas zu finden und auch nicht mit einem Fehler abbrechen:

Ihr solltet außerdem jetzt direkt und regelmäßig überprüfen, ob auch alle sonstigen Programme wie Browser, Messenger, etc., sowie auch Plugins und Frameworks (Adobe Flash, Java, .Net, usw.) auf dem neuesten Stand sind. Dabei kann euch der kostenlose Personal Software Inspector gute Dienste erweisen. Viele Antiviren-Programme, wie z.B. Kaspersky und Avast, haben diese Funktionalität mittlerweile auch integriert.

Vorsicht bei Browser-Add-ons

Ich habe früher gerne das Add-on WOT (Web Of Trust) empfohlen, welches für verschiedene Browser zur Verfügung steht und den Benutzer vor betrügerischen Websites schützen soll. Kürzlich wurde dann bekannt, dass der Anbieter dieses Add-ons ungefragt detaillierte Surfdaten von zig Millionen Usern verkauft. Und es scheint noch mehr solcher unseriöser Anbieter zu geben, die das bestehende Vertrauen der Anwender schamlos ausnutzen. Daher gilt: So wenig Browser-Erweiterungen wie möglich installieren. Denn sie sitzen direkt im Browser und können technisch gesehen alles mitschneiden – da nützt keine verschlüsselte Verbindung etwas, weder per https noch über VPN.

- Wenn ihr das nächste Mal etwas bei Amazon bestellt, verwendet einfach meinen Partner-Link. Euch entstehen keinerlei Mehrkosten, ihr bekommt alles zum gewohnten Preis. Gleichzeitig erhalte ich aber eine kleine Provision vom Einkaufswert, womit ihr mich und diese Website unterstützt.

- Hinterlasst einen Kommentar. Auch über Ergänzungen, Korrekturen oder konstruktive Anregungen freue ich mich.

- Empfehlt die Anleitung weiter.

Hannes Schurig

2. November 2014 um 13:58 Uhr

Ein ausführlicher Artikel, Respekt. Ich wusste gar nicht, dass der Process Explorer alle Prozesse bei VirusTotal nachschlagen kann, sehr geiler Tipp!

Als Antivirensystem würde ich jedoch nicht Malwarebytes empfehlen. Ich habe es auch lange genutzt weil es einfach war, die Scans schnell und es mit nur wenigen Benachrichtigungen genervt hat. Jedoch habe ich das Tool mittlerweile besser kennengelernt, auch im Unternehmenseinsatz, und bin recht enttäuscht. Unglaublich verbuggt, unglaublich viele False Positives, je länger die Software ohne Neustart läuft, desto eher spinnt sie rum.

Aber naja, für ein spontanen Reinigungsauftrag ist sie noch zu gebrauchen.

LG, Hannes